TA的每日心情 | 怒

2022-12-10 15:15 |

|---|

签到天数: 83 天 [LV.6]常住居民II

|

在网络威胁无处不在的当下* z; o- F1 U% j0 Z8 W. M1 Q

- M+ L! a( T+ t" t6 p W

企业遭遇勒索攻击是件很糟心的事! b6 b! r2 H7 d. P7 A% C

$ M' P7 k5 k" g- e* Y1 E( H 但还有比这更糟心的# x7 S% f0 e8 |0 |/ x% Z5 Y

& n( U; O" X% c5 M

那就是

" _: j0 X9 s$ x$ H$ e' w, Q2 K& L- |7 i, U5 P/ m

同时被三伙黑客勒索!! q7 P( e% i7 O6 g& k/ C6 a9 c3 s

" ^9 Z: y6 y. c& A, x 三封勒索信

% U; S0 b8 Z1 `4 ?$ f4 ]9 {* v

) b0 t1 l" E1 \0 i. u8 f6 z 今年上半年,某汽车制造商在两周内遭遇了连续三起勒索攻击。

& h+ j) ~3 ~; g8 G9 f2 m4 I$ O. ]

三个勒索团伙都以同一个远程桌面协议(RDP)的错误配置为切入点发动袭击,他们各自执行勒索软件、加密数据、留下赎金要求,其中一些文件甚至被三重加密。

3 G8 w. V) U* V6 w# Z! _6 t

: J% o7 Y4 k1 t* p- w$ ? 值得玩味的是,本起攻击事件中,第三家黑客组织BlackCat在撤场前不仅清理了自家活动痕迹,还将前两个攻击者LockBit和Hive的行为日志一并删除掉。: x1 a' R8 t8 m7 Z" Q) i

6 G0 I* q) M* U

“同一时间段发起攻击”、“基于相同的漏洞获取网络权限”、“日志信息一起删除”——三起攻击的相似之处不止一星半点,难道是巧合吗?+ f2 z3 ~8 y; B/ G$ ]

% D9 g: \# b* N: ]! Q$ Z& h

# X- {* P6 \1 V- ]' p # X- {* P6 \1 V- ]' p

: x4 B5 \+ u8 w

尽管目前研究人员尚未找到证据证明这三起攻击是犯罪分子协调好的预谋行为,但需要警觉的是,一股不同寻常的攻击风向正在勒索网络中兴起。

# k Z( E3 t: [+ `4 q5 s& g* i+ q! m5 W+ {

多重攻击

3 C4 @' r6 e0 u l4 Z+ n9 B- _; Q* K

在一般认知里,地下网络犯罪集团之间大多存在黑吃黑的情况:他们相互争夺资源,千方百计阻止对方扩张,比如加密矿工通常会在同一个系统上灭掉竞争对手,远程访问木马(RAT) 看到其他恶意软件家族也会将其从受感染的系统中踢出去……

% b- x, I& i, V0 h# z7 B; g8 Z- b4 R' U

+ d+ V7 e1 b }: V- s# i4 }4 Z 不过勒索软件攻击者似乎并没有遵循这一趋势,除了前述BlackCat帮忙删除前两家黑客组织活动日志,还有个例子是黑客组织Karakurt Team曾利用LockBit勒索团伙创建的后门窃取数据并勒索赎金。/ L9 `6 t/ ?6 z" u+ w+ l$ E

* e2 c( m! n0 |( R 为什么勒索软件攻击者们会达成这种友好的合作呢?可能有如下原因:% q/ t9 {/ A, G% ^. M

1 i7 q7 X. B% p$ ^ ●勒索团伙之间不存在争夺CPU资源或僵尸网络规模的利益冲突,所以没必要扼杀竞争。

6 N: \0 q& ^) ^9 x( r, j& P) I0 l; M! w+ E) G5 y& ]/ o

●初始访问代理 (IAB)为勒索软件铺平了道路。初始访问代理就是那些贩卖网络初始访问权限的人,他们先通过多种方式,如暴力访问远程桌面协议(RDP)或远程管理软件、利用系统中未修补的漏洞等获得受害者网络初始访问权限,之后再转售他人以获利。

0 J; d8 E; ~3 y! D

b G+ B# ]: i2 G+ m7 K 自此网络犯罪分子不必在前期投入大量时间去识别目标、破解密钥,只需将精力用在部署更多攻击活动上,从而获得更高收益。

. Z4 g( a. Z, `4 Z% E# x: e9 D8 g

/ [. `9 p$ m, J ●近些年勒索软件的暴利吸引了不少犯罪者加入,勒索软件即服务(RaaS)也降低了网络攻击的门槛,在这个狼多肉少的拥挤市场上,黑客们可能认为对目标施加的压力越大(多次攻击),受害者支付的可能性就越高。' j/ Y2 m6 ^" l- i

5 o* a) y% n* \5 T. f" `1 B5 t

& E$ `9 P' i8 z) _! W: u# _" R' `% u7 @

多重攻击现象对企业意味着灾难,一个绑匪的赎金要求已经吃不消了,更何况这些绑匪的数量要乘以N,多份赎金加起来,恐怕数十万、数百万乃至数千万美金都打不住。

, a; g3 ]& \; e$ n( B$ a9 f7 H% P& Z5 G" R0 b, }' W7 t+ E6 Q

另外,受害者不仅要面对更多对手,而且业务数据经过重叠加密,要想在短时间内从这些攻击中恢复过来,技术困难可能难于上青天。

/ o2 K$ g# J: T8 p3 {$ C

/ i, d+ p0 m; s* i: b* n t8 o 化被动为主动6 q: G! Z$ @5 C! v( z

9 @0 f2 h1 P% }6 d9 T9 i

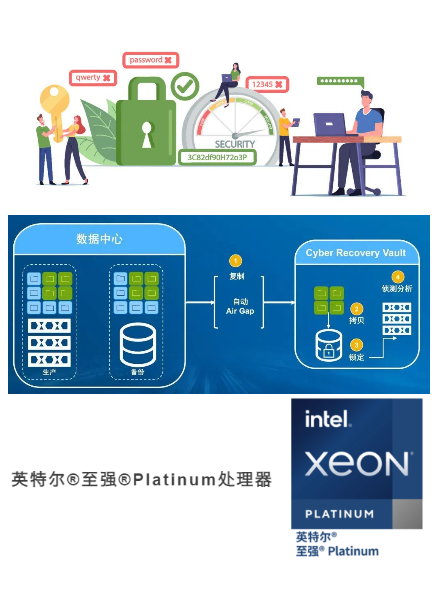

虽然黑客攻击手段不断翻新,网络威胁形势一直在演变升级,但这并非无解,应对安全风险,首要的法子是避免成为受害者。! K( }: [0 b; k4 E

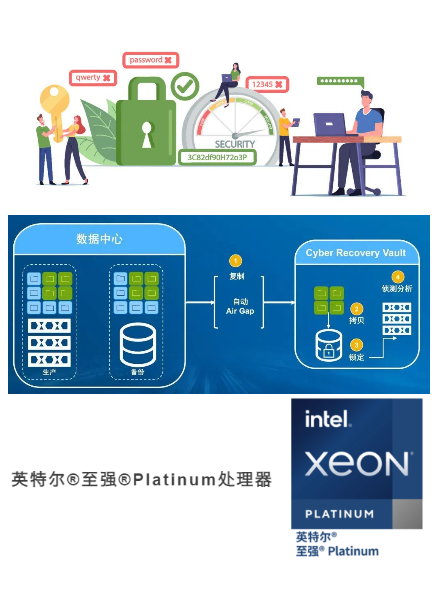

1 p1 w! x+ q5 c 组织可以在整个网络中实施强密码和多因素身份验证,如上述三重攻击事件所示,远程桌面协议等给黑客的登堂入室大开方便之门,但使用复杂密码和多因素身份验证在很大程度上可以抵御账户入侵威胁。# |' M2 F& y% H' S, d( a5 N3 g

; t: q0 e5 A2 ^) }5 n

黑客用以入侵网络的另一种常见手段是利用漏洞,对此组织必须尽快应用安全更新,该打补丁打补丁,以免不法分子滥用已知漏洞与修复程序发起勒索攻击。

+ g _) _! {: ]0 C8 q# W

: Q; i* \3 }4 T: Q, L' s" e( ? 另外,如果组织自身应对网络威胁的能力有限,可以信赖戴尔科技集团这样的专业选手。面对数据时代下的安全诉求,戴尔科技集团以全面完善的技术、解决方案和多种现代化手段,帮助企业加强数据安全、提高网络弹性,筑牢安全根基。' U' i3 J# `$ j# g9 b) S

$ ]4 B9 i1 n* ?- `$ s L. |4 d; r 为了更好地帮助用户应对数据安全挑战,戴尔科技集团着力构建了“三位一体”的数据保护策略,即备份(BR)+容灾(DR)+数据避风港(CR),让企业用户面对不同威胁时可按需采取不同的保护措施。

. s' ^; A- ~) t; d1 M5 R* K! x& B ` K( V1 j3 o& g

“三位一体”数据保护以PowerProtect DD系列产品为基础构建,PowerProtect DD可无缝集成用户的现有环境与新型应用,建立统一的数据保护资源池,打破备份数据孤岛,简化多云工作负载的数据保护流程。( F0 Y8 p/ Y" B& o( b" T

$ \0 W3 B3 c) a. f- Y; X! B * PowerProtect DD数据保护专用存储设备采用英特尔?Xeon?可扩展处理器,可以快速、安全、高效地保护和管理用户数据,并为多云工作负载实现简化和高效运营。3 T. H7 {& \2 }* S# g

( o& W7 s0 N; d

在这个数据保护体系中,备份(BR)方案以可靠、快速、低成本的恢复策略可满足企业用户对大规模数据的备份需求,容灾(DR)方案可为关键业务数据提供全面且高效的保护,避风港(CR)方案可自动执行端到端工作流,保护和隔离关键数据、识别可疑活动,并在需要时执行数据恢复,提高业务从网络攻击中恢复的能力。. \) E8 m* `1 {2 {+ d

8 O8 e1 y" Z3 G* h* M. p

特别值得一提的是PowerProtect Cyber Recovery避风港(CR)方案,作为应对网络威胁的大杀器,PowerProtect Cyber Recovery于2020年得到美国银行家协会联合多家金融机构和协会成立的非营利组织Sheltered Harbor正式认可,多年来在全球多个行业守护多家客户的网络安全。

/ U7 v) }5 @1 P* p8 r) ? C- x

3 c8 g- n. J+ a2 v! D( r Cyber Recovery 通过Air Gap网闸隔离机制和副本锁定机制阻断勒索病毒感染备份数据的可能性。为防止备份文件被恶意删除,系统同时对隔离保存库内的数据进行锁定,确保备份数据副本不可加密、不可篡改、不可删除。一旦“最坏情况”发生,还可迅速对数据进行隔离、清洗、扫描,让核心业务起死回生。

. ?0 b7 R) w( Q, X2 i- T7 v+ A3 v) N/ E E+ H. j) M, f7 G' G

同时,CyberSense可对存储区的所有数据执行完整的内容索引以确认完整性,并且在文件可能发生损害时发出报警,从而主动识别风险。借助Cyber Recovery方案,当生产系统的数据和备份数据遭遇勒索软件加密,数据避风港会基于干净的数据实现数据恢复和业务还原,提高数据保护和恢复的成功性,提升企业部署方案的信心。0 F0 g! F$ Z: z

1 S* ^' x/ g3 B 在层出不穷的网络威胁态势下,戴尔科技集团永远是您值得信赖的合作伙伴,我们提供全面的网络弹性,助您安全地进行业务创新并实现突破。

' x, |9 W( \. P o6 y4 ~7 Q N- a0 `1 g

# @+ _! T' N: r9 n; B/ z! S( v0 M! a" T" N2 J

|

|

举报一枚西安人在莆

举报一枚西安人在莆 中国屌丝演变过程与

中国屌丝演变过程与 分析揭秘莆田各大论

分析揭秘莆田各大论 微商货源是从哪里来

微商货源是从哪里来 莆田强势社区“兵马

莆田强势社区“兵马 莆田“工资论”(经

莆田“工资论”(经 古老的莆田

古老的莆田

窥视卡

窥视卡 雷达卡

雷达卡

发表于 2022-9-28 16:15:13

发表于 2022-9-28 16:15:13

# X- {* P6 \1 V- ]' p

# X- {* P6 \1 V- ]' p

提升卡

提升卡 置顶卡

置顶卡 沉默卡

沉默卡 喧嚣卡

喧嚣卡 变色卡

变色卡 千斤顶

千斤顶 显身卡

显身卡